Microsoft ha filtrado accidentalmente las claves secretas a la derivación de arranque UEFI Secure

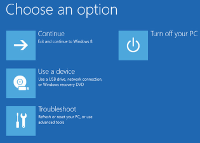

El arranque seguro es un UEFI (Unified Extensible Firmware Interface), característica que debe impedir la ejecución de código no autorizado durante el proceso de arranque. El arranque de seguridad se implementa en dispositivos con Windows 8 y versiones posteriores, se asegura que todos los componentes cargados en el arranque es confiable porque está firmado y validado.

Las claves secretas fueron revelados por dos investigadores de seguridad, utilizando la apodos MY123 y Slipstream.

El dúo de seguridad descubrió que Microsoft introdujo una nueva política para el arranque de seguridad durante el desarrollo de Windows 10 Aniversario de actualización (v1607).

Los expertos descubrieron que las nuevas políticas, llamadas políticas de "suplementarios", se cargan por el gestor de arranque sin implementar los controles adecuados.

La póliza suplementaria se implementó para permitir a los desarrolladores instalar controladores de terceros con firma en un equipo Windows, la función también se conoce como "prueba de firma."

Un atacante puede explotar esta característica para evitar el arranque seguro y cargar un rootkit en el arranque del dispositivo.

La política complementaria no contiene un DeviceID. Y, debido a que estaban destinados a ser fusionado en una política de base, que no contienen ninguna norma BCD o bien, lo que significa que si se cargan, puede habilitar TESTSIGNING . No sólo para ventanas (para cargar controlador sin firmar, es decir rootkit), pero para el elemento {} Bootmgr así, lo que permite Bootmgr para ejecutar lo que es efectivamente un .EFI sin signo (es decir bootkit) !!! (En la práctica , el archivo .EFI debe ser firmado, pero puede ser autofirmado) Usted puede ver cómo esto es muy malo !! "lee una entrada de blog publicada por Slipstream. "Una puerta trasera, lo que pone en MS arranque seguro porque decidieron no permitir que el usuario apagarlo en determinados dispositivos, permite un arranque seguro para ser desactivado por todas partes!"

Las malas noticias para Microsoft es que es imposible de revocar en su totalidad las teclas filtrados, esto significa que cualquier dispositivo basado en Windows puede ser potencialmente desbloqueado debido a la presencia de la puerta trasera.