Empresas de seguridad se unen para derribar el Botnet Wirex

Los investigadores de seguridad de Akamai, Cloudflare, Flashpoint, Google, Oracle Dyn, RiskIQ, Team Cymru, y algunas otras compañías han trabajado juntos para acabar con una red de bots DDoS formado por los dispositivos Android.La botnet, que los investigadores denominan WIREX, apareció en el inicio del mes de julio y se construyó utilizando aplicaciones infectados con malware distribuidos a través de las tiendas de aplicaciones de terceros e incluso Google Play Store.

La evidencia sugiere que los ladrones comenzaron el montaje de su botnet a mediados de julio, pero WIREX llamaron la atención de los investigadores de seguridad el 17 de agosto, después de que sus autores decidieron usarlo para lanzar ataques DDoS.Los investigadores dicen que los ataques eran bastante potente y lograron derribar varios servicios. Algunos ataques llegaron a la atención de la policía como atacantes también envían peticiones de rescate a las organizaciones.

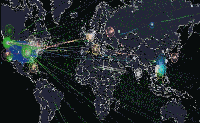

Los datos recogidos por varias compañías con el fin de identificar la fuente de estos ataques revela que a mediados de agosto, la botnet fue capaz de lanzar ataques DDoS contra los robots utilizando repartidos en más de 120.000 direcciones IP únicas.

Evolución botnet WIREX

Fue a causa de esta colaboración única entre empresas competidoras que los investigadores lograron hacer caer la red de bots poco después de su creación.WIREX utiliza para lanzar ataques DDoS capa 7

De acuerdo con informes técnicos publicados en línea por los participantes de esta investigación, WIREX era capaz de lanzar poderosos ataques DDoS en la Capa 7 (nivel de aplicación).Los expertos dicen que WIREX era capaz de lanzar una ola de HTTP GET y POST peticiones dirigidas a los servidores que utilizan cadenas de agente de usuario que se asemejan tráfico procedente de los navegadores web.

Estas cadenas de agente de usuario eran en forma de caracteres del alfabeto inglés minúsculas al azar.User-Agent: jigpuzbcomkenhvladtwysqfxr, User-Agent: yudjmikcvzoqwsbflghtxpanre, User-Agent: fdmjczoeyarnuqkbgtlivsxhwp, User-Agent: yczfxlrenuqtwmavhojpigkdsb, User-Agent: dnlseufokcgvmajqzpbtrwyxih, User-Agent: mckvhaflwzbderiysoguxnqtpj, User-Agent: deogjvtynmcxzwfsbahirukqpl

Debido a que las empresas de seguridad colaboraron y agrupan los datos, que rápidamente se identifican todos los robots y descubrieron cómo las víctimas se infectaron, rastrear más de 300 aplicaciones de Android que contienen el malware WIREX.

Google intervino y elimina las aplicaciones de Play Store, y luego utilizo las herramientas a su alcance para eliminar las aplicaciones maliciosas de todos los dispositivos infectados.

Los investigadores dicen que las soluciones antivirus móviles actuales detectan aplicaciones infectadas con el malware WIREX como "clicker Android." Esto se debe a que el malware también tenía la capacidad para llevar a cabo el fraude de clics, que se utiliza en el principio, y luego cambió a lanzar ataques DDoS.

El troyano es muy similar a GhostClicker el malware previamente analizada por Trend Micro antes de que sus autores decidieron usarlo para lanzar ataques DDoS.

Los investigadores que trabajaron juntos en la consideración de importancia a la amenaza WIREX dijeron que decidieron trabajar juntos después de ver la rapidez con la comunidad infosec Estados ocupó de amenazas como Mirai, WannaCry y NotPetya en el último año.

Fecha actualización el 2017-8-28. Fecha publicación el 2017-8-28. Categoría: Botnet. Autor: Oscar olg Mapa del sitio Fuente: bleepingcomputer