Seguridad Heimdal avisa de un aumento en los ataques cibernéticos que aprovechan el Exploit Kit RIG para entregar el Cerber ransomware.

Ahora los expertos en seguridad de Heimdal seguridad están advirtiendo de una nueva campaña aprovechando el RIG exploit kit que se dirige a las versiones no actualizadas de las aplicaciones más populares para distribuir el ransomware Cerber.

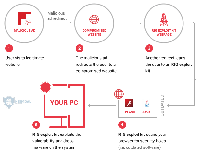

Los atacantes aprovechan una serie de dominios maliciosos para lanzar ataques drive-by contra los visitantes que intentan explotar las fallas en versiones no actualizadas de las aplicaciones más populares, tales como Flash, Internet Explorer, Microsoft o Edge.

"Por el momento, los ciberdelincuentes están utilizando un enjambre de dominios maliciosos para lanzar ataques drive-by contra usuarios desprevenidos." Segun el análisis publicado por Heimdal Seguridad.

"La campaña funciona mediante la inyección de scripts maliciosos en los sistemas inseguras o peligrosas. Las víctimas pueden infectarse simplemente navegar por los sitios web comprometidos o infectados, sin hacer clic en cualquier cosa. Lo que les expone a este ataque son versiones no actualizadas de las siguientes aplicaciones: el reproductor Flash, Silverlight, Internet Explorer o Edge ".

Los ladrones comprometer sitios web para inyectar scripts maliciosos que permiten la explotación de las fallas en el navegador de la víctima, incluso sin la interacción del usuario.

Esta nueva campaña aprovecha una plataforma de explotar kit que intenta explotar las vulnerabilidades siguientes: CVE-2015-8651, CVE-2015-5122, CVE-2016-4117, CVE-2016-1019, CVE-2016-7200, CVE-2016-7201, CVE-2016-3298, CVE-2016-0034

De acuerdo con los expertos de seguridad de Heimdal, esta variante de la plataforma de explotación es la versión Imperio Pack (RIG-E). Ciber criminales también abusan dominios que forman parte de la llamada pseudo-Darkleech puerta de enlace que también fue aprovechada por las bandas cibernéticos en junio de 2016 para entregar el ransomware CryptXXX en varias campañas de apalancamiento en el Neutrino Exploit Kit.

Es importante destacar que el éxito de las campañas como ésta se determina por el fracaso en la aplicación de las actualizaciones de seguridad en el software popular.

"Como se puede ver, los ciberdelincuentes utilizan a menudo ya vulnerabilidades parcheadas por el desarrollador de software en sus ataques, porque saben que la mayoría de los usuarios no pueden aplicar las actualizaciones cuando están en libertad. A pesar de la ola de ataques, muchos usuarios de Internet todavía prefieren ignorar las actualizaciones, pero esperamos que las alertas como éste va a cambiar su mente y que sean más conscientes de la capa de seguridad clave que representan las actualizaciones. "Afirma el informe.