La variante de Ransomware Locky Osiris esta siendo distribuido a través de falsas facturas de Excel en correos electronicos

Estos correos electrónicos se hacen pasar por facturas que contienen un tema de Factura Inv [random_numbers] y que contienen un archivo adjunto postal con un nombre como .xls Invoice_Inv [random_numbers].

Cuando se abre la hoja de cálculo de Excel a un usuario será recibido con una hoja en blanco que pide al usuario habilitar las macros. Una característica interesante de este libro es que el nombre de la hoja es Лист1, de Ucrania para la Hoja1. Esto puede indicar el origen de los desarrolladores.

Cuando un usuario habilita las macros, una macro VBA descarga un archivo DLL y lo ejecuta utilizando Rundll32.exe.

Locky instalado por Renamed archivos DLL

Cuando la macro VBA lo ejecuta, se descargará un instalador DLL en la carpeta %Temp%. Estos archivos DLL no tienen la extensión .dll normal, pero es renombrado con una extensión no dll como .spe.

Este archivo DLL a continuación, se ejecuta mediante el programa legítimo de Windows llamado Rundll32.exe con el fin de instalar Locky en el equipo.

La DLL Locky se ejecuta con un comando como el indicado a continuación. Tenga en cuenta que el nombre de la DLL y la exportación se utilizan para instalar Locky no será el mismo en todos los casos.

"C:\Windows\System32\rundll32.exe" %Temp%\shtefans1.spe,plan

Una vez instalado Locky se examina el equipo para ciertos tipos de archivo y encriptación de las mismas. Al cifrar un archivo, codifica el nombre y añade la extensión .osiris. Por ejemplo, un archivo llamado test.jpg podría ser renombrado a 11111111--1111--1111 - FC8BB0BA - 5FE9D9C2B69A.osiris. El formato de este esquema está [first_8_chars_of_id] - [next_4_chars_of_id] - [next_4_chars_of_id] - [8_hexadecimal_chars] - [12_hexadecimal_chars] .osiris.

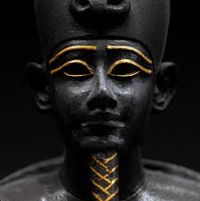

Cuando Locky ha terminado la encriptación de los archivos, se mostrará notas de rescate que proporcionan información sobre la forma de pagar el rescate. Los nombres de estas notas de rescate han cambiado para OSIRIS Locky y ahora presentan un nombre DesktopOSIRIS.bmp , DesktopOSIRIS.htm , Osiris [4_numbers] .htm , y Osiris [4_numbers] .htm.

Una nota interesante acerca de la versión actual que está siendo distribuido es que hay un pequeño error en el código que no nombra a dos de las notas de rescate correctamente. Normalmente, el %UserpProfile%\DesktopOSIRIS.bmp y %UserProfile%\DesktopOSIRIS.htm se salvarían en el escritorio de la víctima como OSIRIS.bmp y OSIRIS.htm . Parece que cuando los desarrolladores cambiaron el nombre del archivo, se olvidaron de agregar una barra invertida al final después de escritorio, por lo que los archivos se almacenan en la carpeta %UserProfile% con escritorio antepone al nombre previsto.

No es posible para descifrar el Locky ransomware OSIRIS Variant

Por desgracia, todavía no es posible descifrar los archivos cifrados por el .OSIRIS Locky ransomware de forma gratuita.

La única manera de recuperar los archivos cifrados es a través de una copia de seguridad, o si usted tiene suerte, a través de instantáneas de volumen. Aunque Locky no intente quitar las instantáneas de volumen, en casos raros, las infecciones ransomware no lo hacen por cualquier razón. Debido a esto, si usted no tiene una copia de seguridad viable, siempre sugerir la gente trata como un último recurso para restaurar archivos cifrados desde instantáneas de volumen.