Investigadores de seguridad han tropezado con un troyano de Windows que los hackers están utilizando para la distribución de software malicioso Mirai, que se utiliza para infectar dispositivos IO y llevar a cabo ataques DDoS masivos.

El malware Mirai fue desarrollado inicialmente a finales de 2015 y principios de 2016, y sólo se convirtió en una amenaza masiva en el verano y otoño de 2016, cuando se extendió a cientos de miles de enrutadores y DVR.

Después los ladrones utilizarón una red de bots de dispositivos infectados por Mirai para lanzar ataques DDoS en el blog KrebsOnSecurity, el aumento de la atención de la policía forzó el autor del software malicioso para volcar el código fuente de Mirai en línea.

Este movimiento dio lugar a decenas de variantes de Mirai apareciendo por todas partes, que a su vez ayudó a ocultar las pistas del autor.

Mirai obtiene su primera versión de Windows

Uno de los últimos desarrollos en el frente de malware Mirai fue descubierto por la firma de seguridad cibernética rusa Dr.Web, cuyos expertos llegó a través de un troyano de Windows construido con el único propósito de ayudar Mirai extendió aún más dispositivos.

Las versiones estándar de Mirai funcionan mediante la infección de un dispositivo, la selección de una dirección IP al azar y tratar de conectarse a través del puerto Telnet mediante una lista de credenciales de administrador por defecto. Versiones posteriores añadieron la opción de lanzar estos ataques adivinar la contraseña a través de los puertos de SSH.

En todo este proceso, el comportamiento auto-propagación Mirai estaba relacionado con dispositivos que ejecutan diferentes versiones de sólo los sistemas operativos Linux.

El troyano descubierto por Dr.Web (detectado como Trojan.Mirai.1 ) ayuda a los ladrones a lanzar los ataques de adivinar la contraseña de los dispositivos Windows, aunque sí Mirai (detectado como Linux.Mirai) no será capaz de funcionar en Windows.

Si el troyano de Windows infecta a otro dispositivo de Windows, entonces ese dispositivo se utiliza como otro punto de lanzar los ataques de adivinar la contraseña.

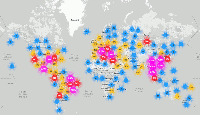

El troyano Mirai Windows funciona mediante la infección de un dispositivo, donde entra en contacto con un servidor de C & C en línea y descarga una lista de direcciones IP.

En la misma forma que el troyano original de Mirai, la variante de Windows intenta iniciar una sesión en los dispositivos al final de esas IPs a través de una serie de puertos. A diferencia de la versión de Linux, el troyano de Windows se dirige más puertos.

22 Telnet, 23 SSH, 135 DCE / RPC, 445 Active Directory, 1433 MSSQL, 3306 MySQL, 3389 RDP

Cuando el troyano Windows administra para infectar un nuevo dispositivo, si la plataforma subyacente se ejecuta Linux, se ejecutará una serie de comandos, que dan lugar a la creación de un nuevo bot Mirai DDoS.

Si el troyano se propaga de Windows a un nuevo dispositivo de Windows, se dejará caer una copia de sí mismo allí y continuar concentrándose en los nuevos dispositivos.

Además, los investigadores dicen que cuando el troyano infecta a una base de datos, tales como MSSQL y MySQL, las órdenes que recibe decirle que cree un nuevo usuario con privilegios de administrador, que los atacantes utilizan muy probablemente para robar datos de los dispositivos infectados.