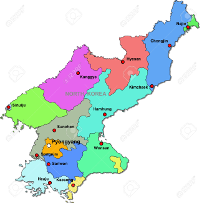

Cisco Talos ha descubierto una nueva familia de malware que se utiliza para dirigirse a varios funcionarios y organizaciones vinculadas a Corea del Norte

Talos afirma haber descubierto esta nueva amenaza en una campaña activa que detectaron. Los investigadores descubrieron datos históricos que unen konni a los ataques anteriores que se remontan tres años, ya en 2014.Cuatro campañas konni detectados en los últimos tres años

En total, los investigadores descubrieron cuatro campañas konni diferentes, uno en 2014, uno en 2016 y dos en 2017.En base a las ultimas muestras de konni, parece que el grupo detrás de este malware se había desarrollado lentamente a través del tiempo, la adición de nuevas características con cada nueva campaña.

Los expertos dicen que el malware se desarrolló de un Infostealer simple que sólo podría volcar y exfiltrate datos del portapapeles y el navegador, en un troyano en toda regla de acceso remoto (RAT), que también podría tomar capturas de pantalla, descargar y ejecutar archivos, y ejecutar comandos shell bajo demanda.

El vector de distribución fue correos electrónicos de phishing que contenían archivos SRC. La apertura de estos archivos SRC carga un documento de señuelo, pero también se redujo el malware en la estación de trabajo de la víctima.

Los ataques estan dirigidos a personas vinculadas a Corea del Norte

Los correos electrónicos de phishing utilizados en estos ataques fueron dirigidos a miembros de organismos oficiales como las Naciones Unidas, UNICEF, y las embajadas, todos ellos vinculados a Corea del Norte.Es muy raro ver un malware que se dirige a las personas relacionadas con Corea del Norte. En los últimos años, los actores con sede en Corea del Norte, como el Grupo de Lázaro, se han relacionado con varias campañas de ciberespionaje dirigidas a objetivos occidentales.

Por ejemplo, el Sony hacks y una corriente de ataques contra los bancos de todo el mundo. El más famoso de estos atracos a bancos son las llevadas a cabo en 2016, y que se centraron el sistema bancario SWIFT.

Un informe técnico que describe el modus operandi konni está disponible aquí.

Fecha actualización el 2017-5-4. Fecha publicación el 2017-5-4. Categoría: Malware. Autor: Oscar olg Mapa del sitio Fuente: bleepingcomputer