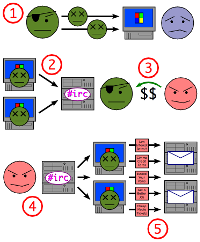

Mirai tiene conectados a la Web cámaras, sensores y otros dispositivos de Internet de los objetos (IO), utilizando las contraseñas de fábrica establecidas en su firmware

Ha sido señalada para liberar el mayor ataque DDoS de una sola vez, generando 620Gbps contra el sitio web de blogger cibercrimen Brian Krebs.

Ahora US-CERT ha emitido una alerta de que las pasarelas celulares son el próximo objetivo. Cinco módems Sierra Wireless estan afectadas por Mirai: LS300, GX400, GX/ES440, GX/ES450, y RV50 y todos son potencialmente fácil para Mirai.

Los desagradables software se conectan al dispositivo desde el otro lado de la red o Internet y ganan el control si el módem sigue utilizando su contraseña establecida en fábrica por defecto. Si tiene éxito, se copia en el sistema recién secuestrado y comenzará a buscar sus próximas víctimas y dado que es un módem celular, habrá otros equipos conectados a la misma.

"Una vez que el software malicioso se ejecuta en la puerta de entrada, se borra a sí mismo y reside sólo en la memoria."

"El malware procederá entonces a buscar los dispositivos vulnerables y comunicar sus resultados a un servidor de comando y control. El servidor de comando y control también puede dar instrucciones al software malicioso para participar en un ataque DDoS en los objetivos especificados."

Verificar para evitar el ataque de la red botnet Mirai:

- El Puerto 23, que se utiliza para analizar los sistemas vulnerables.

- El tráfico de mando y control y el tráfico DDoS saliente que emana del puerto 48101, en caso de ataque estára pasando una gran cantidad de datos.

- Sierra ha reconocido los problemas y han confirmado que las infecciones Mirai se han visto en la red. Se recomienda tomar los dispositivos de conexión, reiniciar ellos para limpiar el malware de la memoria, y luego cambiar las contraseñas de distancia del defecto directamente o utilizando el servicio de administración de AirLink.