Troyanos bancarios y ransomware propagadas a través de spam con el apoyo de la Red de bots Necurs

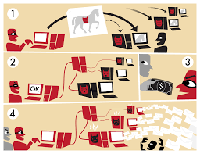

Las redes de bots son como monstruos que salen a la superficie de nuevo después de un período de inactividad, esta vez, el monstruo es la red de bots Necurs. El Necurs Botnet es una de las arquitecturas más grandes del mundo malicioso, que se utiliza para difundir las amenazas temibles, que desaparecieron desde el 1 de junio.El Necurs Botnet fue utilizado por delincuentes para entregar el Dridex el malware bancario y la temida ransomware Locky.

Cuando fue visto por primera vez a principios de 2015, los expertos clasifican la infraestructura maliciosa utilizado para difundir la amenaza tan alto complejo y eficiente.

En octubre de 2015, un esfuerzo internacional conjunto de las fuerzas del orden, incluyendo el FBI y el NCA, destruyó la red de bots, pero después de resucitado fue utilizado principalmente para difundir el ransomware Locky. Los expertos lo llamó Necurs y se confirmó que era la mayor red de bots del mundo.

De vuelta al presente, es como ver una secuela de una película de monstruos donde el monstruo realmente han resucitado. Normalmente, una secuela se hace con fines de lucro y, a veces, en el caso de las redes de bots, así que estos monstruos son devueltos a la vida por secuelas también.

El reciente aumento de los volúmenes de spam. El promedio de 200K direcciones IP se encuentra dentro de la lista de SpamCop bloquea hasta antes de 2016. Sólo este año, la lista se ha duplicado a 400 K direcciones IP incluso clavar a 450K. Sí, podríamos estar viendo una secuela de una vieja película de monstruo.

El uso de táctica de correo no deseado de alto volumen que está actualmente esta bloqueado los filtros de spam actualizadas. Ahora la táctica de una gran cantidad de correo no deseado en un corto intervalo de tiempo ha sido sustituido por las tácticas sigilosos, pero los operadores detrás de la botnet Necurs haber cambiado su variación ataque de la persistencia de la velocidad. Para arrojar más luz sobre la situación permite tener en cuenta los filtros de spam como puertas automáticas de cárcel y spams que los condenados que intentan escapar. La idea es utilizar el pequeño retraso en las puertas de la cárcel de cierre para poner a través de tantos condenados como sea posible. En este caso, los convictos que lo hacen a través de mensajes de correo electrónico son los que pueden aterrizar cargas útiles de malware a los objetivos.

Los expertos de los laboratorios de Cisco Talos publicaron un interesante análisis sobre las "mareas altas de spam", es asequible para los operadores de infraestructuras maliciosos, como la red de bots Necurs.

Segun Cisco: "Este año, 2016, ha visto los volúmenes globales de spam se arrastran de nuevo hasta un nivel que no hemos visto desde hace mucho tiempo. Les presento a "Anexo A": El volumen gráfico de diez años desde la Lista de bloqueo Compuesto (CBL) . De acuerdo con CBL, los volúmenes de spam última vez que se había vuelto tan alto a mediados de 2010."

"Amenazas de correo electrónico, como cualquier otro, evolucionan constantemente. A medida que crecemos nuestras técnicas para detectar y bloquear las amenazas, los atacantes están trabajando simultáneamente hacia evadir la tecnología de detección. Desafortunadamente no hay una bala de plata para la defensa contra una campaña de spam. Se anima a las organizaciones para construir un conjunto de capas de defensas para maximizar las posibilidades de detectar y bloquear un ataque ".

Fecha actualización el 2021-9-29. Fecha publicación el 2016-9-29. Categoría: Seguridad. Autor: Oscar olg Mapa del sitio